Os agentes de ameaças estão usando símbolos matemáticos em logotipos falsificados de empresas para evitar a detecção em campanhas de phishing.

Pesquisadores da empresa de segurança cibernética anti-phishing INKY detalharam uma nova técnica para evitar a detecção em ataques de phishing, que utiliza símbolos matemáticos em logotipos de empresas falsificados.

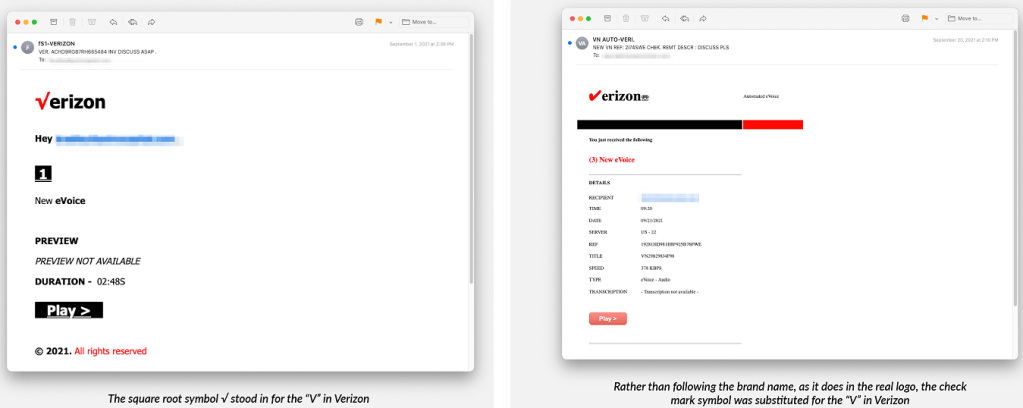

Os especialistas analisaram o caso de uma campanha dirigida aos clientes da gigante das telecomunicações Verizon, os invasores usaram um símbolo de raiz quadrada, um operador NOR lógico ou o próprio símbolo de marca de seleção. O truque adotado pelos bandidos visa criar uma espécie de interferência óptica que poderia permitir contornar as soluções anti-spam.

“Embora o logotipo atual da Verizon faça uso de um” V “vermelho brilhante e assimétrico após a palavra” Verizon “(que é todo minúsculo em negrito preto sans serif), esse elemento” V “se parece muito com uma marca de seleção.” afirma o relatório publicado pela INKY.

“INKY encontrou três variantes de logotipo falso na natureza. Cada um fez uso de um símbolo matemático para o elemento vermelho. As três personificações reproduziram esse elemento por meio de:

• um símbolo de raiz quadrada,

• um operador NOR lógico, e

• o próprio símbolo de marca de seleção.”

A campanha detalhada pelos especialistas usou mensagens que se passavam por notificações de correio de voz da Verizon. Ao clicar no botão Play (um caractere de colchete angular é anexado ao texto Play), o destinatário será direcionado a um site de phishing (sd9-08 [.] Clique) que clona o site legítimo da Verizon.

O site falso parece genuíno e pede aos usuários que forneçam suas credenciais de conta do Office365 no formulário de login para poder ouvir a mensagem.

Os especialistas notaram que uma vez fornecidas as credenciais pela primeira vez, as vítimas exibiam uma mensagem de “senha incorreta”, se elas tentarem fazer o login novamente, um erro falso é notificado e o processo de login é interrompido.

“No entanto, as credenciais foram coletadas ambas as vezes no back-end. Esse padrão, a dupla pergunta, é bastante comum. Não está totalmente claro o que os phishers estão tramando, mas é possível que eles queiram que a vítima confirme a exatidão dos dados ou que eles esperem que a vítima tente uma conta diferente, fornecendo-lhes dois conjuntos de credenciais pelo preço de um . ” continua o relatório.

Os especialistas explicaram que os agentes de ameaças por trás dos ataques de phishing enviados usam contas do Gmail para enviar mensagens de phishing porque foram capazes de passar pela autenticação de e-mail padrão (SPF, DKIM e DMARC). Eles também notaram que o site malicioso era novo e hospedava exploits “zero day”.

Abaixo estão as recomendações fornecidas pela empresa de segurança:

• Destinatários de e-mail são aconselhados a suspeitar de notificações de correio de voz vindas do Gmail ou de outros provedores de e-mail gratuitos, como Yahoo, AOL ou Hotmail. Eles também devem desconfiar de e-mails que afirmam ser da Verizon, mas vêm de um remetente do Gmail.

• Além disso, em muitos casos, eles podem olhar a URL de um site que se apresenta como a Verizon para ver se a Verizon realmente o hospeda. Esse tipo de análise às vezes levará a falsos positivos se uma grande empresa usar uma empresa menor para suporte de marketing.

• Eles também devem ficar atentos se um site solicitar para que eles insiram as credenciais da Microsoft para ver as notificações da Verizon (ou de qualquer outra marca).

Fonte: securityaffaris.co

Posts relacionados: Ataques de phishing: defendendo a sua organização / 47% de aumento de phishing no primeiro trimestre de 2021 e Usando IA para criar e dimensionar o Spear Phishing