Na área de Segurança da Informação, assim como em diversas outras no campo das Ciências da Computação, é uma prática internacional comum exigir certificações alinhadas com as atribuições do cargo que um dado profissional ocupa ou pretende ocupar. Tais certificações valorizam o currículo do profissional, atestando que ele possui conhecimento ou experiência nos assuntos contemplados pelo conteúdo programático da certificação obtida. Entretanto, quando a obtenção da certificação não é uma solicitação explícita de uma empresa ou organização nem pré-requisito para a execução de uma atividade, muitos profissionais têm dificuldade para determinar quais certificações seriam mais apropriadas e o dirigiriam à posição/cargo que o mesmo deseja alcançar.

Em Maio de 2013, o Departamento de Segurança da Informação e Comunicações (DSIC) do Gabinete de Segurança Institucional da Presidência da República (GSI/PR) publicou a norma 17/IN01/DSIC/GSIPR — Atuação e adequações para profissionais da área de Segurança da Informação e Comunicações nos órgãos e entidades da Administração Pública Federal, fornecendo aos servidores da Administração Pública Federal (APF) um documento oficial que recomenda diversas certificações na área de Segurança da Informação, classificando-as de acordo com seu conteúdo e a reputação do organismo certificador, funcionando como um guia que define quais certificações seriam ideais para os profissionais que já atuam ou querem atuar na área de Segurança da Informação.

Apesar da norma estar diretamente orientada aos funcionários da administração pública federal, é esperado que tais certificações sejam solicitadas pelos órgãos públicos em licitações e chamadas públicas para contratação de prestadores de serviços – e que a norma sirva também com um referência para empresas e organizações que prestam serviços e consultorias para órgãos públicos, assim como para o mundo corporativo como um todo.

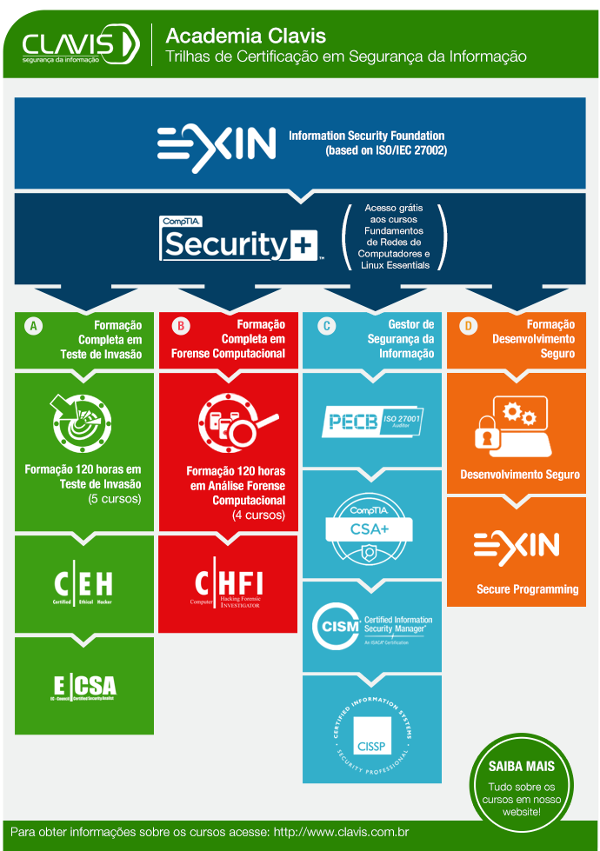

Com isso, o Blog SegInfo, por meio deste artigo, vem auxiliar nossos leitores a compreender melhor a diferença entre algumas certificações citadas na norma e que fazem parte das trilhas de certificação em Segurança da Informação recomendadas pela Clavis Segurança da Informação e disponibilizadas através da Academia Clavis. A Clavis disponibiliza ainda uma série de podcasts focados em certificações específicas, como é o caso do SegInfocast #43, no qual foi abordada a Certificação CompTIA CSA+.

Para aqueles que desejam trilhar uma carreira na área da Segurança da Informação, a Clavis recomenda começar pela certificação EXIN ISFS ISO 27002 Foundation, que foi tema do SegInfocast #28 e é focada na apresentação dos conceitos básicos. Conforme conversado no SegInfocast #1 (Sobre a Certificação CompTIA Security+) e principalmente no SegInfocast #4, uma das certificações recomendadas, a CompTIA Security+ seria o segundo passo ideal para todas as áreas de Segurança da Informação, pois aborda conceitos básicos de Segurança da Informação. Veja abaixo essas e as outras certificações que fazem parte do roadmap da Academia Clavis.

ISFS (Information Security Foundation) baseada na ISO 27002

Esta certificação, que é ministrada pela EXIN, é indicada àqueles que pretendem iniciar sua carreira na área de Segurança da Informação. São mostrados os conceitos básicos de Segurança da Informação contribuindo para o entendimento de quais informações são vulneráveis e quais medidas são necessárias para protegê-las. Possui questões distribuídas dentre os cinco assuntos:

- Informação e Segurança – 10%

- Ameaças e riscos – 30%

- Abordagem e organização – 10%

- Medidas – 40%

- Legislação e regulamentação – 10%

CompTIA Security+

A CompTIA Security+ é uma certificação internacional que demonstra competência em: Segurança de Redes; Conformidade e Segurança Operacional; Ameaças e Vulnerabilidades; Segurança de Aplicações, Dados e Estações; Controle de Acesso e Gerência de Identidade; e Criptografia. Ela garante que os candidatos não estarão somente aptos a aplicar os conhecimentos de conceitos, ferramentas e procedimentos de segurança para reagir a incidentes de segurança, como também estarão aptos a antecipar riscos de segurança, sendo capazes de tomar as medidas proativas necessárias (Fonte: Clavis Segurança da Informação).

O exame está disponível em português e como material preparatório, também em português, há o livro ”Certificação Security+ Da Prática Para o Exame SY0-401“, da editora Nova Terra, cujos autores são Yuri Diógenes e Daniel Mauser.

A atual edição do livro teve o patrocínio da Clavis Segurança da Informação. A Academia Clavis ministra também um treinamento preparatório para a certificação, em que o instrutor é o próprio autor do livro, Yuri Diógenes. O material utilizado no treinamento é a nova edição do livro, ofertada aos alunos inscritos. Assista ao webinar gratuito ministrado pela Academia Clavis e conheça a estrutura do treinamento: Webinar #26 – “CompTIA Security+ Exame 401 e o novo curso da Clavis”.

O episódio #22 do SegInfocast abordou esta certificação e teve como convidado o autor do livro ”Certificação Security+ Da Prática Para o Exame SY0-401“. Ouça o podcast através do link: SegInfocast #22 – Certificação CompTIA Security+.

Trilha A – Formação Completa em Teste de Invasão

Formação Completa em Teste de Invasão

A Formação de 120 horas – Auditor em Teste de Invasão (Pentest) da Academia Clavis tem em sua carga horária total os seguintes treinamentos: Teste de Invasão em Redes e Sistemas EAD , Metasploit Framework EAD , Teste de Invasão em Redes sem Fio EAD , Teste de Invasão em Aplicações Web EAD e Aspectos Jurídicos da Segurança e da Tecnologia da Informação EAD.

CEH (Certified Ethical Hacker)

No mercado de Segurança da Informação, a certificação Certified Ethical Hacker (CEH) da EC-Council é umas das principais certificações internacionais e tem sido uma certificação de normalização. Além disto, o novo lançamento, CEHv8, é credenciado ANSI 17024. O programa de treinamento CEH tem sido amplamente utilizado pelo Pentágono a fim de treinar os profissionais que atuam na área de defesa de redes, como parte da Diretiva 8570 do Departamento de Defesa de Americano.

O programa CEH da EC-Council certifica indivíduos especificamente na disciplina do “Hacking ético” em segurança de rede, utilizando uma perspectiva “vendor neutral”, ou seja, que não enfoca uma tecnologia específica, evitando restringir os horizontes do profissional. O “Ethical Hacker” é um profissional dotado de habilidades para encontrar as vulnerabilidades e fraquezas dos sistemas, utilizando os mesmos conhecimentos, ferramentas e metodologias empregadas por um atacante malicioso. Aborda tópicos como: criptografia, engenharia social, testes de invasão, injeção de códigos SQL, dentre outros.

O CEHv8 surge com muitas atualizações, lançado no dia 20 de maio de 2013, não apenas em seu conteúdo como também nos sistemas de distribuição de conteúdo e ferramentas, tornando-se uma ferramenta utilizada por grandes empresas como a Fortune 500 e pelos governos de todo o mundo. Os alunos podem esperar um grande foco em conceitos avançados, plataformas móveis, técnicas de invasão e estudos de caso em tempo real. Todos os conceitos apresentados são reforçados com exercícios práticos.

A Academia Clavis ministra o treinamento oficial da EC-Council, onde são abordados assuntos como proteção de perímetros, análise e ataque de redes, como intrusos obtêm privilégios em uma rede e passos que se devem seguir para proteger um determinado sistema, além de detecção de invasões, criação de políticas de segurança, engenharia social, ataques DDoS e criação de vírus.

ECSA (EC-Council Security Analyst)

A certificação EC-Council Certified Security Analyst (ECSA) complementa a certificação Certified Ethical Hacker(CEH) com foco na análise dos dados obtidos em um teste de invasão. O profissional certificado CEH e ECSA, estará apto a se certificar Licensed Penetration Tester – LPT. Esta certificação possui como público alvo administradores de redes, analistas de segurança, auditores de sistemas, profissionais em análise de riscos e auditores de segurança (Fonte: Clavis Segurança da Informação).

A Academia Clavis ministra o treinamento oficial, preparatório para este exame de certificação, com 5 dias de aulas destinadas a ensinar aos profissionais de segurança o uso avançado das metodologias disponíveis, ferramentas e técnicas necessárias para realizar testes abrangentes de segurança da informação, todos focados para a prova de certificação. Os estudantes irão aprender como projetar, proteger e testar redes a fim de proteger uma organização contra possíveis ameaças. Além de aprender a identificar problemas de segurança, os alunos também irão aprender como os evitar e os eliminar.

Trilha B – Formação Completa em Forense Computacional

A Formação de 120 horas – Perito em Análise Forense Computacional tem em sua carga horária total os seguintes treinamentos: Análise Forense Computacional EAD, Análise Forense de Redes, Aspectos Jurídicos da Segurança e da Tecnologia da Informação EAD e Análise Forense de Malware EAD.

CHFI (Computer Hacking Forensic Investigator)

Computer Hacking Forensic Investigator (CHFI) da EC-Council é uma certificação que prepara o profissional para detectar ataques e extrair adequadamente as evidências para a comprovação do crime cibernético, assim como a condução de auditorias que visam prevenir futuros incidentes. Computer forensics é simplesmente a aplicação de investigações cibernéticas e técnicas de análises com o fim de determinar a evidência legal. A evidência pode ser classificada dentro de uma ampla gama de crimes digitais, incluindo, dentre outros, o roubo de segredos comerciais, espionagem corporativa, destruição ou uso indevido de propriedade intelectual, sabotagem, fraude e mau uso de programas e sistemas. O treinamento oficial da EC-Council aborda 65 diferentes módulos. Veja a ementa completa no site do treinamento ministrado pela Academia Clavis.

Trilha C – Gestor de Segurança da Informação

Auditor Líder ISO 27001

A certificação Auditor Líder ISO 27001 forma profissionais capazes de auditar um Sistema de Gerenciamento de Segurança da Informação (SGSI) e coordenar uma equipe em conformidade com a Norma ISO 27001. Compreende técnicas de auditoria desde a coleta de informações até a redação do relatório, gerenciando riscos e vulnerabilidades.

A norma aborda os seguintes domínios:

- Política de segurança;

- Governança da segurança da informação;

- Gestão de ativos;

- Segurança de recursos humanos;

- Segurança física e ambiental;

- Comunicação e gestão de operações;

- Controles de acesso;

- Sistemas de aquisição de informação, desenvolvimento e manutenção;

- Gestão de riscos;

- Gestão de continuidade de negócios;

- Conformidade do negócio.

Comptia CSA+

A certificação Analista em Segurança Cibernética da CompTIA (CSA+) é uma certificação internacional que valida conhecimentos e habilidades essenciais que são necessários para evitar, detectar e combater ameaças à Segurança Cibernética, possui reconhecimento mundial, sendo acreditada pela ISO/ANSI 17024.

A certificação aborda os tópicos:

– Gestão de ameaças

– Gestão de vulnerabilidades

– Resposta a incidentes

– Segurança e Ferramentas de Arquitetura

A academia Clavis oferece o curso oficial com 40 horas de preparação para esta certificação que será ministrado por Yuri Diógenes. O material deste curso à distância é composto pelo livro Certificação de Analista em Segurança Cibernética CSA+ Preparatório para o Exame COMPTIA CS0-001, obra que contou com o apoio da Clavis Segurança da Informação e que foi escrita pelo próprio instrutor do curso.

O episódio #43 do SegInfocast abordou a Certificação CSA+. Ouça o podcast através do link: SegInfocast #43 – Certificação CompTIA CSA+

CISM (Certified Information Security Manager)

A certificação CISM (Certified Information Security Manager) foi conquistada por mais de 10.000 profissionais ao redor do mundo desde 2003. CISM é para profissionais que projetam, dirigem e avaliam os programas de segurança de informação de corporações (Fonte: Clavis Segurança da Informação). A CISM é hoje a principal certificação em segurança da informação, por ser destinada especificamente aos profissionais que visam atuar ou já atuam na gestão de segurança da informação.

O exame aborda os seguintes módulos de gerenciamento de Segurança da Informação:

- Governança de Segurança da Informação (24%) – O objetivo deste módulo é estabelecer e manter uma estrutura de governança de segurança da informação e processos que garantem o alinhamento da segurança da informação estratégica com as metas e objetivos da organização.

- Gestão de Risco e Conformidade (33%) – Este módulo visa efetuar o gerenciamento de riscos a fim de atingir um nível de segurança aceitável, atendendo o negócio e as necessidades de conformidade da organização.

- Programa de gestão e desenvolvimento da Segurança da Informação (25%) – Este módulo tem por objetivo estabelecer e gerenciar o programa de segurança da informação.

- Gestão de incidentes de Segurança da Informação (18%) – O objetivo deste módulo é planejar, estabelecer e gerenciar a capacidade de detecção, investigação, resposta e recuperação de incidentes de segurança, minimizando o impacto ao negócio.

CISSP (Certified Information Systems Security Professional)

Esta foi a primeira certificação na área de Segurança da Informação a atender aos rigorosos requisitos da norma ISO/IEC 17024 e é uma das certificações mais cobiçadas pelos profissionais na área de segurança da informação.

Um certificado CISSP é um profissional de segurança da informação que define a arquitetura, design, gestão e/ou controles que garantem a segurança de ambientes corporativos. A vasta amplitude de conhecimentos e experiências necessários para aprovação no exame é o que diferencia um CISSP. A credencial demonstra um nível reconhecido globalmente de competência fornecido pelo CBK® do ISC²®, que cobre tópicos críticos em segurança, incluindo os atuais como computação em nuvem, segurança móvel, segurança no desenvolvimento de aplicativos, gestão de riscos, dentre outros. Conheça o treinamento preparatório ministrado pela Academia Clavis Segurança da Informação.

Para obtê-la, são necessários ao menos 5 anos de experiência profissional em dois ou mais domínios dos dez listados no CBK® da ISC². Os candidatos que possuem um diploma universitário têm o requisito diminuído em um ano, sendo necessário comprovar 4 anos de experiência.

Os dez domínios CISSP contidos no CBK® são:

- Controle de acesso

2. Segurança de telecomunicações e redes

3. Governança de Segurança da Informação

4. Segurança no Desenvolvimento de Software

5. Criptografia

6. Arquitetura e Design de Segurança

7. Segurança de operações

8. Continuidade dos negócios e planejamento para recuperação de desastres

9. Jurídico, regulamentos, investigações e conformidade

10. Segurança física (ambiental)

CISSP – ISSAP (Information Systems Security Architecture Professional)

Esta certificação é uma especialização da CISSP, sendo necessária a obtenção da anterior e mais dois anos de experiência na área de arquitetura.

CISSP – ISSEP (Information Systems Security Engineering Professional)

Esta outra especialização foi criada em conjunto com a NSA National Security Agency dos EUA, fornecendo um instrumento valioso para os profissionais que atuam na área de engenharia de Segurança da Informação.

CISSP – ISSMP (Information Systems Security Management Professional)

A especialização ISSMP (Information Systems Security Management Professional) exige dois anos de experiência na área de gestão de Segurança da Informação. Possui elementos mais aprofundados em gestão, como gerenciamento de risco, gestão de projetos, dentre outros. O profissional que possui a certificação estará apto a construir frameworks de Segurança da Informação e definir meios para apoiar a equipe interna.

Trilha D – Formação Desenvolvimento Seguro

A Academia Clavis oferece o curso Desenvolvimento Seguro que estabelece a capacitação na criação de um Security Development Lifecycle (SDL). Usando metodologias de mercado, normas internacionais e ferramentas disponíveis na Internet, os alunos serão capacitados nas técnicas de desenvolvimento seguro, análise de riscos e implementação do SDL, possibilitando que o aprendizado seja utilizado para incluir os aspectos necessários de segurança nos processos de desenvolvimento e/ou manutenção de software.

Exin Secure Programing

Esta certificação, que é ministrada pela EXIN, é indicada àqueles que pretendem se capacitar quanto a prevenção contra ataques integrando a segurança durante a fase de desenvolvimento. A certificação garante que os candidatos entendam as ameaças à segurança e as medidas preventivas necessárias utilizando uma liguagem neutra e práticas de programação segura. O plano de estudos consiste em:

- Gerenciamento de sessão e autenticação

- Gerenciamento as entradas de usuário

- Autorização

- Configuração, gerenciamento e registro de erros

- Criptografia

- Engenharia de software seguro