A equipe de Threat Intelligence da Clavis alerta para um aumento sensível na quantidade de ataques baseados no uso de “domínios sequestrados” (domain hijacking) no Brasil. Observamos uma tendência em alvejar contas administradoras de registros de domínio para um domain hijacking.

Como não é incomum que o registrador utilize um e-mail que não será modificado por muito tempo e a conta seja acessada quando é preciso renovar ou alterar o DNS do registro, adversários vem alvejando contas que possuam senhas fracas ou que já foram expostas antes.

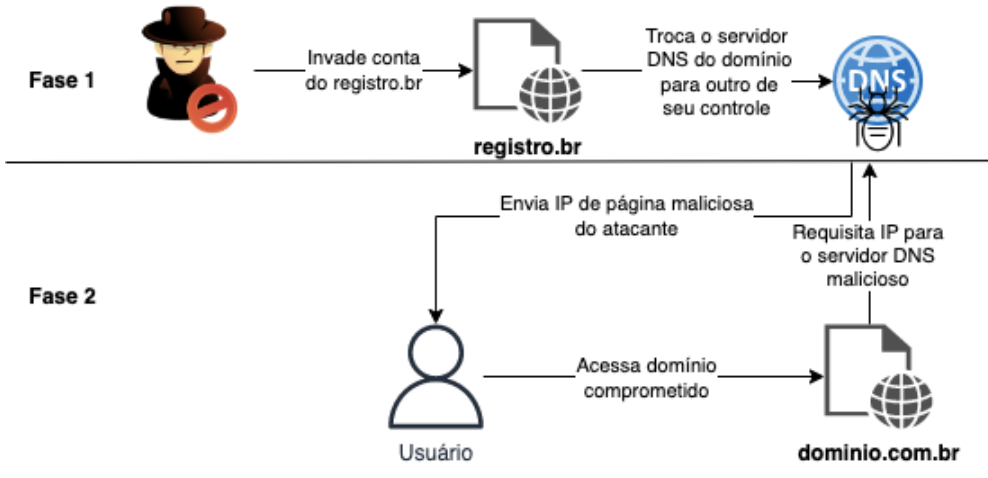

Tais ataques são realizados em duas fases. Na primeira fase, o atacante “sequestra” um domínio e o configura para referenciar uma página maliciosa. Na segunda fase, o atacante repassa o domínio sequestrado a uma vítima, a qual irá acessar um site malicioso acreditando ser legítimo.

O grande potencial de dano desta modalidade de ataque decorre do fato de que o acesso a um site por meio de um domínio legítimo (ainda que sequestrado) traz um grande nível de confiança por parte da vítima, que poderá inserir credenciais ou realizar o download de arquivos maliciosos a partir do site.

Como funciona o sistema de nomes de domínio

Os servidores de DNS (Domain Name System) tem como objetivo facilitar a vida dos usuários, dispensando a necessidade de memorização dos endereços de IP de cada servidor para conseguir acessar um site.

Todo domínio precisa ser registrado por uma entidade na qual é chamada de registradores, que será responsável por atribuir o domínio aos endereços de IP. Sempre que existir um domínio registrado, terá um TLD atrelado à ele, que pode ser .com, .org, .net e muitas vezes podem ser acrescidos de TLDs regionais, como o caso do .br, .uk, .au entre outros.

No Brasil, a entidade responsável pelo TLD .br é o registro.br. Em diversos sites você consegue registrar domínios com diversos TLDs, porém só a registro.br registra domínios com o .br.

Para o caso que estamos reportando, os atacantes tinham como alvo os domínios registrados pelo registro.br, uma vez que é possível verificar ao consultar a ferramenta Whois, um endereço de e-mail de contato.

Como funciona o ataque

Um ataque de roubo de domínio pode ser executado de diversas formas, mas para essa campanha em específico, os atacantes estão abusando de senhas fracas e reuso de senha dos e-mails cadastrados no site do registro.br. Como explicamos anteriormente, o ataque possui duas grandes fases – a primeira fase envolve o sequestro do domínio e a segunda fase envolve o envio de uma página maliciosa para a vítima.

Fase 1: Sequestro do domínio. De maneira geral, os atacantes se aproveitam de credenciais fracas ou vazadas para entrar nas contas dos administradores dos domínios. Uma vez que o acesso é obtido, os atacantes realizam o redirecionamento da página para um servidor próprio, onde ficará um site malicioso.

Os atacantes chegam até os domínios com uso de ferramentas automatizadas, onde o atacante insere o domínio alvo, e a ferramenta busca pelo e-mail que consta no registro.br Em conhecimento do e-mail, a ferramenta verifica se o e-mail está presente em algum vazamento de credenciais e, caso realmente esteja presente no vazamento, disponibiliza a credencial para o atacante. Com isso, em posse dos e-mails e das credenciais vazadas, os atacantes tentam acesso ao registro.

Fase 2: Envio de site malicioso. Uma vez tendo o domínio configurado para referenciar um site malicioso, o atacante envia o endereço para a vítima. (Tipicamente, este envio é feito para um grande volume de potenciais vítimas, por exemplo, num email phishing.) Uma vez que a vítima acesse este domínio, ela será direcionada para o site malicioso, o qual poderá concretizar o ataque usando diversas técnicas. Por exemplo, uma tela falsa de autenticação de usuário poderá ser utilizada para coletar credenciais; ou um arquivo disponibilizado para download pode conter um malware.

Diante disso, detectamos alguns atacantes brasileiros invadindo e compartilhando contas do registro.br para roubar domínios legítimos. O objetivo principal desses atacantes é obter os domínios para aplicar golpes ou apenas “pela diversão”.

Como mitigar riscos

Para evitar o risco de ter seu domínio sequestrado, a principal ação é a adequada proteção das credenciais de acesso ao seu provedor de serviço de nomes de domínio. Isso significa o uso de senhas fortes, a não-reutilização de senhas, o uso de múltiplos fatores de autenticação e o monitoramento de vazamentos de senhas.

Do ponto de vista da vítima que acessa o domínio sequestrado, as defesas são mais sutis. O usuário deve estar atento a anomalias na página, por exemplo, requisição de credenciais que nunca foram solicitadas antes, ou então o site pedindo o download de arquivos, algo que não seja uma atividade comum da página acessada.

Para evitar um ataque de sequestro de domínio bem-sucedido, a Corporação da Internet para Atribuição de Nomes e Números (ICANN) impõe um período de espera de 60 dias entre uma alteração nas informações de registro e uma transferência de registrador. A recuperação de domínios transferidos é difícil de detectar e acredita-se que o proprietário original do domínio descobrirá as alterações e notificará o registrador em 60 dias.

Para uma varredura completa de seus ambientes, incluindo a prevenção de sequestro de domínios, é recomendado uma solução SOC com a melhor equipe de segurança e os melhores softwares.

Se faz cada vez mais importante que as empresas invistam em soluções confiáveis e eficazes para proteger seus dados e informações sensíveis. É neste contexto que entra o SOC Clavis, oferecendo soluções personalizadas e de alta tecnologia para garantir a segurança das informações de sua empresa. Invista na segurança do seu negócio agora mesmo com o SOC Clavis e tenha a tranquilidade de saber que suas informações estão em boas mãos. Junte-se aos nossos clientes satisfeitos e experimente nossos serviços de segurança da informação de alta qualidade. Clique aqui para saber mais.