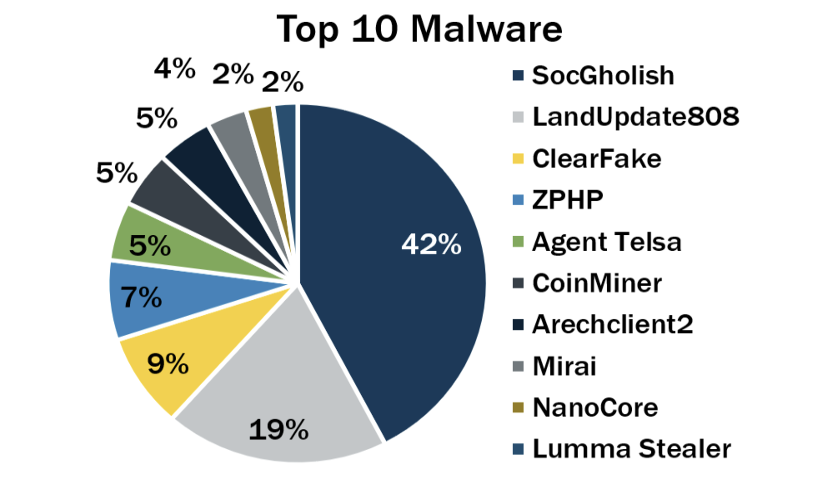

A Equipe de Inteligência de Ameaças Cibernéticas (CTI) do Center for Internet Security (CIS) divulgou a lista dos 10 principais malwares observados pelos serviços de monitoramento do Centro de Análise e Compartilhamento de Informações (MS-ISAC) e houveram mudanças moderadas com relação ao trimestre anterior. Representando 42% da lista, o downloader, SocGholish, segue liderando como o principal malware, em seguida estão os downloaders LandUpdate808 e ClearFake, que aparecem pela primeira vez na lista trimestral dos 10 principais malwares observada pelo MS-ISAC.

Vetores de infecção por malware

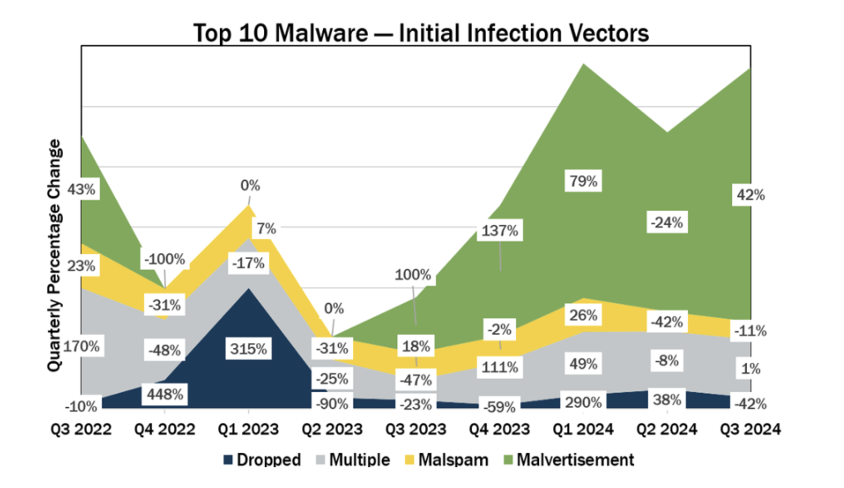

O MS-ISAC faz o rastreamento de possíveis vetores de infecção inicial para os 10 principais malwares a cada trimestre com base em relatórios de código aberto, conforme ilustrado no gráfico abaixo. Atualmente, são rastreados quatro vetores de infecção iniciais: Dropped, Malvertisement, Malspam e Network. Alguns malwares utilizam vetores diferentes em contextos distintos e são rastreados como múltiplos.

O CIS Community Defense Model (CDM) v2.0 pode ajudar na defesa contra 77% das (sub)técnicas do MITRE ATT&CK associadas a malware — independentemente do vetor de infecção utilizado.

No terceiro trimestre, o Malvertisement foi o vetor de infecção inicial número um devido às campanhas do SocGholish, LandUpdate808, ClearFake e ZPHP. Enquanto essas campanhas continuarem é altamente provável que o Malvertisement continue a ser o principal vetor de infecção inicial observado.

Dropped: Tipo de malware entregue por outro malware que já está no sistema, um kit de exploração, software infectado de terceiros ou manualmente por um agente de ameaça cibernética. Na lista dos 10 principais malwares, a ameaça que usa essa técnica no momento da publicação é o Mirai.

Malspam: e-mails não solicitados, que direcionam os usuários para sites maliciosos ou induzem os usuários a baixar ou abrir malware. Na lista dos 10 principais malwares, a ameaça que usa essa técnica no momento da publicação é o Agente Tesla.

Multiple: Malware que atualmente utiliza pelo menos dois vetores, como Dropped e Malspam. Na lista dos 10 principais malwares, as ameaças que usam essa técnica no momento da publicação são ArechClient2, CoinMiner, Lumma Stealer e NanoCore.

Malvertisement: Malware introduzido por meio de anúncios maliciosos. Na lista dos 10 principais malwares, as ameaças que usam essa técnica no momento da publicação são ClearFake, LandUpdate808, SocGholish e ZPHP.

Os 10 principais malwares e IOCs

Listamos abaixo os 10 principais malwares em ordem de prevalência. Os indicadores de comprometimento (IOCs) associados são fornecidos para ajudar a detectar e prevenir infecções por essas variantes de malware. Os IOCs são provenientes dos Serviços CIS e pesquisa de código aberto. Eles podem ser usados para caça a ameaças, mas podem não ser inerentemente maliciosos para fins de bloqueio.

1. SocGholish

O SocGholish é um downloader escrito em JavaScript e distribuído por meio de sites maliciosos ou comprometidos por meio de atualizações falsas do navegador. Este malware usa vários métodos para redirecionamento de tráfego e entrega de carga útil (payload delivery), geralmente usa o Cobalt Strike e rouba informações do sistema da vítima. Além disso, o SocGholish pode levar a mais exploração, como carregar as ferramentas de acesso remoto NetSupport e Async ou até mesmo ransomware em alguns casos.

Domínios:

aitcaid[.]com

advancedsportsandspine[.]com

automotivemuseumguide[.]com

brow-ser-update[.]top

circle[.]innovativecsportal[.]com

marvin-occentus[.]net

photoshop-adobe[.]shop

pluralism[.]themancav[.]com

scada.paradizeconstruction[.]com

scada.paradizeconstruction[.]com

storefixturesandsupplies[.]com

1sale[.]com

Endereços IP:

81[.]94[.]150[.]21

83[.]69[.]236[.]128

88[.]119[.]169[.]108

91[.]121[.]240[.]104

185[.]158[.]251[.]240

185[.]196[.]9[.]156

193[.]233[.]140[.]136

2. LandUpdate808

O LandUpdate808 é um downloader escrito em JavaScript e distribuído por meio de sites maliciosos ou comprometidos por meio de atualizações falsas do navegador. Em campanhas relatadas recentemente, uma vez que a vítima clica na atualização falsa do navegador, um arquivo MSIX malicioso e dois arquivos 7ZIP são baixados para o sistema da vítima. Quando executado, o LandUpdate808 instala ferramentas adicionais, como a ferramenta de acesso remoto NetSupport.

Domínios:

edveha[.]com

e2sky[.]com

tayakay[.]com

3. ClearFake

O ClearFake é um downloader escrito em JavaScript e distribuído por meio de sites maliciosos ou comprometidos por meio de atualizações falsas do navegador. Ele injeta scripts codificados em base64 no HTML de sites comprometidos. O ClearFake também usa o PowerShell e carrega malware adicional, como Amadey, Lumma Stealer, Redline e Racoon v2.

Domínios:

bandarsport[.]net

consultantinsurance[.]net

currentsilverprice[.]com

daslkjfhi2[.]xyz

debtavailable[.]com

itemsdostawa[.]com

listwisconsin[.]com

skylinehigh[.]com

teachabletutorials[.]com

valentinedaycard[.]com

voicelesson[.]org

waytowealth[.]org

4. ZPHP

O ZPHP é um downloader escrito em JavaScript e é distribuído por meio de sites maliciosos ou comprometidos por meio de atualizações falsas do navegador. O ZPHP também é conhecido por descartar a ferramenta de acesso remoto NetSupport e o malware Lumma Stealer.

Domínios:

canroura[.]com

firsho[.]com

fitnessscop[.]com

geronimooficial[.]com

libidotechnexus[.]com

luxurycaborental[.]com

megasena777[.]top

nanoderecho[.]com

nijanse[.]com

novidadesfresquinhas[.]online

theapplefix[.]com

thecookoutcaterer[.]com

5. Agent Tesla

O Agent Tesla é um trojan de acesso remoto (RAT) que tem como alvo os sistemas operacionais Windows e está disponível para compra em fóruns criminais. Ele possui vários recursos, dependendo da versão adquirida, incluindo captura de pressionamentos de tecla e capturas de tela, coleta de credenciais salvas de navegadores da web, cópia de dados da área de transferência, exfiltração de arquivos de vítimas e carregamento de outros malwares no host.

Domínios:

equalizerrr[.]duckdns[.]org

ftp[.]fosna[.]net

Ilang[.]in

topendpower[.]top

SHA256 Hashes:

A1475A0042FE86E50531BB8B8182F9E27A3A61F204700F42FD26406C3BDEC862

a5b61b1138adcc779a1b42b0101bc98bb9697d6b962a97cb7e21368e7fed992e

dac619b8fc24212c46534f5371fb3b8121da5747800bf8dbad3aeb7375e82c36

208AF8E2754A3E55A64796B29EF3A625D 89A357C59C43D0FF4D2D30E20092D74

54AD2EAC7F23ADB2CD0E9C6F287268A66679E3C3E18009D5B59DCB3485A19FC6

7230CC614270DCA79415B0CF53A666A219BEB4BEED90C85A1AC09F082AEA613B

8406A1D7A33B3549DD44F551E5A68392F85B5EF9CF8F9F3DB68BD7E02D1EABA7

95e526a19a39942ee7073e28adddb685bb5bb41f889858c91bea644c657acb36

6. CoinMiner

CoinMiner é uma família de mineradores de criptomoedas que normalmente usa a Instrumentação de Gerenciamento do Windows (WMI) para se espalhar por uma rede. Além disso, ele geralmente usa o script do Consumidor de Eventos Padrão do WMI para executar scripts de persistência. No entanto, os recursos do malware variam, pois existem várias variantes. O CoinMiner se espalha por meio de spam ou é descartado por outro malware.

Endereço IP

80[.]71[.]158[.]96

SHA256 Hashes:

6FB4945BB73AC3F447FB7AF6BD2937395A067A6E0C0900886095436114A17443

72F1BA6309C98CD52FFC99DD15C45698DFCA2D6CE1EF0BF262433B5DFFF084BE

A4F20B60A50345DDF3AC71B6E8C5EBCB9D069721B0B0EDC822ED2E7569A0BB40

8A492973B12F84F49C52216D8C29755597F0B92A02311286B1F75EF5C265C30D

7. Arechclient2

Arechclient2, também conhecido como SectopRAT, é um .NET RAT com vários recursos, incluindo várias funções de evasão de defesa. O Arechclient2 pode traçar o perfil dos sistemas das vítimas, roubar informações como dados do navegador e da carteira de criptomoedas e iniciar uma área de trabalho secundária oculta para controlar as sessões do navegador. Além disso, possui vários recursos anti-máquina virtual e anti-emulador.

Domínios:

Be-precision[.]com

Bienvenido[.]com

Elin[.]co[.]in

Key-systems[.]net

Promooformosa[.]com

Server786[.]ninositsolution[.]com

Womansvitamin[.]com

Endereços IP:

23[.]227[.]203[.]57

45[.]129[.]86[.]82

45[.]141[.]87[.]16

SHA256 Hashes:

17BBFCB94482982E9B4282C44DA52313A1E3862ADC5BB48A997A9123B41EBB0B

1EB9C449A55F015945DCE8848379D29DC55BA3C258972372B8316AB143D8F160

31BB59E8E526D3F2EAD73E4D240B20F 5618699FADEDADF50F6218E2C205DEDBE

515EA949BBE6068CD5E642A1C03A0D4BFDBDAC811E9D50FA4435DAADF103D578

7F386E57807F0C2D48B0B33F35E6BAF50BA5EE8B000BBD7B4BDD454CEDC9AE81

DACCDD9EFD13F37083E98CDC9974BB55BB39CBA782A40C10B629B9AB3A25EC4A

F702CE107528B41BD2D6F725779F898D63A2DD1139CD5AE6DA85D2EB6B51CA8E

8. Mirai

O Mirai é um botnet de malware conhecido por comprometer dispositivos IoT (Internet das Coisas) para realizar ataques de negação de serviço distribuído (DDoS) em larga escala. O Mirai é descartado depois que um agente de ameaça cibernética explora uma vulnerabilidade do dispositivo para acesso inicial.

SHA256 Hashes:

01E9B8C584293A08BEB127000D649603A66D1375B5B720B75BD0B7A584C36968

18BE8322F7AE0141BF0A26B7DE00CA3C1DC6AAD3948F0B1317A2F5CB408B10E8

2B314C753066F0D87B50578268994DB80942 0385A943DE11539A2CC1F2A14325

47F1A35033172016D96148925AD8564B9FFB20C97956B7A9EB9365D3ED4045DB

8AF8A8C1FA49EC80F3D57D8F5B511E455D615738071199931459294BD6A40356

9C7C0AF997B5F639F0AB540CE644017917B1E20A2597D45B7F2298D991F96D12

A6147EDD78567EA2D55F403901E15ABD54F56E4E8FF6CB1CAA32C8E25F72682C

B28F8E057A2F6D5049D062A75C099D7C688418B33BB0AC098E62DE0065878CD0

B3ACD752C097C38F2225247FA298F37C84D3E6C33AABD02249B145EECEA5ED83

C015EFA805AB0D761D72664F39FF705426CF79B3097CEB0C7A7972B95D52A1EC

E0275413980CF20F3C432D4DCDF46F19586CAFC0E2791F12E1A383349B578A9F

F9735ED2D9331F6AF2355225F7B421D18B84734716EB8DA1A533F3BD1370CDD7

FFAFDA02AC12138400D24706ABFF32E18DDE04C416178B7CA71FFA8CB7083932

9. NanoCore

O NanoCore é um RAT vendido em fóruns criminosos e que geralmente se espalha por meio de spam com um anexo, como uma planilha maliciosa do Excel (XLS). O NanoCore possui uma ampla gama de recursos, incluindo keylogging, captura de tela, roubo de senha, exfiltração de dados, download e execução de arquivos adicionais e adição de chaves de registro para persistência.

Domínios:

hadleyshope[.]3utilities[.]com

louinc928[.]gotdns[.]ch

Endereços IP:

193[.]161[.]193[.]99

SHA256 Hashes:

189de068ddcd7dce84ba934933c073486a55f13a2b0b0a3a29e734531e3ef97b

069ced19d871f274f17ef17c0a6c973b12d9eb54a8d86c07c35b5cd33848c043

d1f622488a88176e81cdb1cb8669f586803c2dff54f660ac72a18f0a1d27194 c

09bbc4211e7a0e63804344324e0528f31bc527e993662b5832f308629b6d2abf

4d190fffe482e99437ee796ee1b2e66938dfd77100ede00584733ec5442f6716

b799a7a8d2744eed52b8c8ae4515ec1c6d3363a717572daef2cdf9eaad459106

d24e8e1b9e5cdc40797bfc894bb086d455a679f5fee5a2a03c438e4dce141265

84143ª9050c55b6467062bd75f5f10f826b9b1107f7e96e7838122b33547c844

b674cc279ec0579f342c73a81a4a4bed94b6e7e3aceb017801053261bcf066 0b6

62c5fb5e4895a3da152268e54aecca3142b0ba8f1f5f4dd15b4a13747049d6f9

6fe55b655fc4cd3b51c813e38df4416675ae81ab0cd303e15f591fd74846f9de

d3a2000ec18ab94aa8dbb5eef9360c6048ea3066d165fba1d9ca219ba5780385

10. Lumma Stealer

O Lumma Stealer é um malware infostealer vendido na dark web que tem como alvo informações de identificação pessoal (PII), como credenciais e informações bancárias. Além disso, possui vários recursos de evasão de defesa, incluindo detectar se o sistema infectado é um ambiente virtual, detectar a atividade do usuário no sistema e criptografar seu executável para evitar engenharia reversa.

Domínios:

advertisedszp[.]shop

bassicnuadnwi[.]shop

bravedreacisopm[.]shop

broccoltisop[.]shop

disappearsodsz[.]shop

effectivedoxzj[.]shop

extorteauhhwigw[.]shop

femininedspzmhu[.]shop

grassytaisol[.]shop

horizonvxjis[.]shop

importancedopz[.]shop

limitadmitiwo[.]shop

parntorpkxzlp[.]shop

shellfyyousdjz[.]shop

stimultaionsppzv[.]shop

teentytinyjeo[.]shop

tiggerstrhekk[.]shop

unawaredfostwp[.]shop

warrantelespsz[.]shop

SHA256 Hashes:

674D96C42621A719007E64E40AD451550DA30D42FD508F6104D7CB65F19CBA51

48CBEB1B1CA0A7B3A9F6AC56273FBAF85E78C534E26FB2BCA1152ECD7542AF54

483672A00EA676236EA423C91D576542DC572BE864A4162DF031FAF35897A532

01A23F8F59455EB97F55086C21BE934E6E5DB07E64ACB6E63C8D358B763DAB4F

Para saber mais, clique aqui.

Saiba como o Centro de Operações de Segurança da Clavis (SOC Clavis) pode auxiliar você e sua empresa na configuração de um Modelo de responsabilidade compartilhada. O SOC Clavis possui conquistas como as certificações ISO 27001 e MSP Cloud Verify Program®. Através da utilização das ferramentas CLAVIS SIEM e Gestão de Vulnerabilidades, o SOC Clavis garante eficiência e qualidade de entrega nos serviços de segurança.