Introdução

Houve um tempo em que, se alguém roubasse o seu celular, o prejuízo se limitaria à perda do aparelho. Mas, agora, o problema pode ir muito além: há quadrilhas de criminosos especializadas em tirar todo o dinheiro das suas contas bancárias ou até mesmo cometer outros crimes com o uso dos seus dados pessoais. Quanto mais avançados os recursos destes dispositivos móveis, mais dados sobre nossa vida privada eles carregam, e tratar esta vulnerabilidade é fundamental para minimizar os riscos para nós mesmos e para terceiros (família, amigos, contatos, serviços terceirizados, etc). Saber o que fazer ANTES e DEPOIS da ocorrência de um incidente como perda, furto ou roubo é crítico e fundamental nos dias de hoje, seja para saber como proteger suas informações, bem como para recuperar os dados e aparelho. Foi pensando nessas situações e em trazer um resumo dos principais pontos e medidas de proteção que disponibilizamos este artigo para os leitores do Portal SegInfo.

Ao fazer uma busca na Internet sobre o tema: “celular roubado, o que fazer?”, ou qualquer expressão similar, encontramos uma série de artigos e posts interessantes. Alguns bem atualizados e com informações relevantes e outros bem sucintos, porém tão importantes quanto.

Imagine a situação de perceber que seu celular não está próximo de seu alcance. Você tenta lembrar onde o deixou pela última vez e não consegue. Agora, você está na dúvida se perdeu ou se foi furtado… E se, por exemplo, tivesse ocorrido uma situação extrema, em que teve seu celular roubado por um criminoso e você ainda está sob o efeito desse trauma e não sabe o que fazer direito.

Não gostaríamos que nenhum de nossos leitores, familiares e amigos passassem por esse tipo de situação, mas ela está cada vez mais comum nos dias de hoje, principalmente nos grandes centros urbanos.

Se um criminoso tiver a posse de seu celular ele pode tentar uma série de atividades para conseguir vantagens indevidas, como transferir recursos financeiros, aplicar golpes em seus contatos, ganhar acesso de todas as suas contas de redes sociais trocando senhas e e-mails, etc. O dano seria enorme! E muitas vezes demandará tempo e nem sempre será possível recuperar todos os dados e prejuízos. Certamente você já deve ter conhecido alguém que passou por esse problema.

Para facilitar seu trabalho, selecionamos algumas dicas que podem minimizar riscos inerentes à perda/roubo/ ou furto de seu dispositivo móvel, bem como disponibilizamos medidas preventivas que podem e devem ser feitas de imediato para sua proteção, caso ainda não tenham sido realizadas.

Dividimos este artigo em duas partes, baseadas ao momento do incidente da perda/roubo/furto, que no final das contas afetam a Segurança das suas Informações (Confidencialidade, Integridade e Disponibilidade):

• O que fazer ANTES?

• O que fazer DEPOIS?

Vale lembrar que não há a intenção de esgotar o assunto, apenas relembrar e fornecer dicas importantes aos nossos leitores para preservar a privacidade e garantir um mínimo de segurança das informações. Vamos lá!

O que fazer para proteger meu celular ANTES da perda/roubo/furto?

A quantidade de dados que um celular pode carregar sobre nós é gigantesca. Dificilmente algum usuário estará atento a isso antes de ter tido um problema como a perda/roubo/furto do mesmo.

Aplicativos de bancos, corretoras de investimentos, Redes sociais, e-mails, app de compras com seu cadastro autorizado para compras no seu cartão de crédito, apps de anotações pessoais e do trabalho, apps e contas em jogos online, etc.

Parou para pensar em tudo o que o seu telefone carrega neste exato momento? Que tal começar por esse ponto? Saber o que existe nele? Levantamento de ativos na gestão de riscos é um importante ponto de partida.

Dica 1 – Conhecer os dados existentes no celular:

Você pode anotar e guardar os nomes e dados de acesso dos principais Apps em que você utiliza e que não gostaria de que um criminoso tivesse acesso não autorizado. Assim, vai saber para onde deve ir e o que fazer após o incidente. Esteja atento principalmente no que tange aos seus dados bancários e pessoais.

Dica 2 – Realizar o backup (criptografado), frequentemente:

Assim, pode garantir a recuperação de todos os dados de seu celular em um determinado período, minimizando o risco. Você pode escolher o período, que deve variar conforme a sua necessidade de uso do celular. Para aqueles que utilizam com muita frequência e modificam os dados constantemente, sugere-se que diminua o intervalo entre os backups.

O backup pode ser realizado em um outro computador ou até mesmo em nuvem (ou nos dois). Vale lembrar que fotos, mensagens e outras informações, que não estiverem salvas em segurança fora do aparelho, provavelmente serão perdidas.

Backup é um importante passo para a recuperação de seus dados!

Dica 3 – Proteja o CHIP, com senha de acesso aos serviços da sua operadora.

Esse é o primeiro ajuste, o mais básico – e que você já deveria ter feito há vários anos. Ele consiste em colocar uma senha no SIM card, o chip da operadora (do contrário, o criminoso poderá retirar o chip e inseri-lo em outro smartphone e ter acesso total aos serviços de sua linha telefônica).

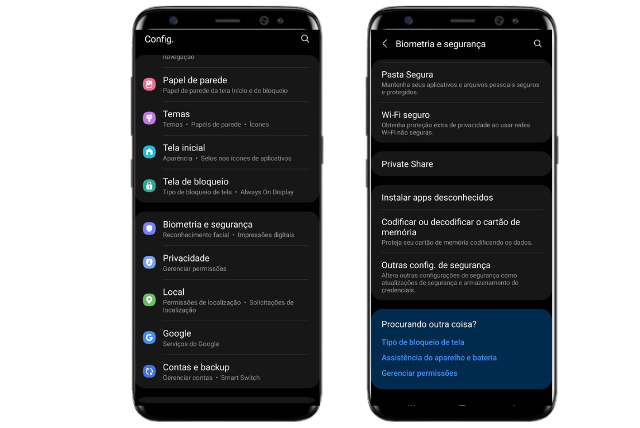

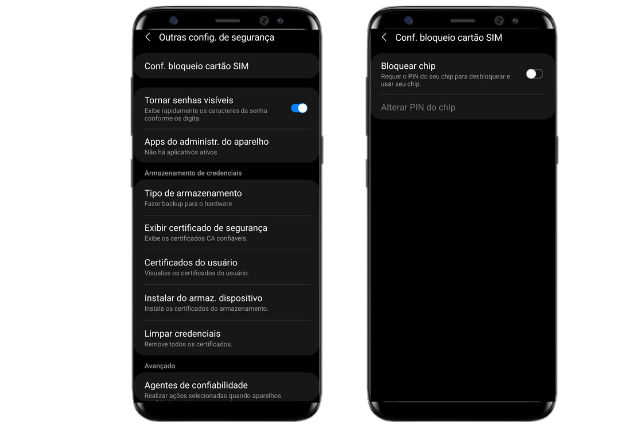

No Android, entre em Configurações, Segurança, Bloqueio do cartão SIM e Exigir PIN.

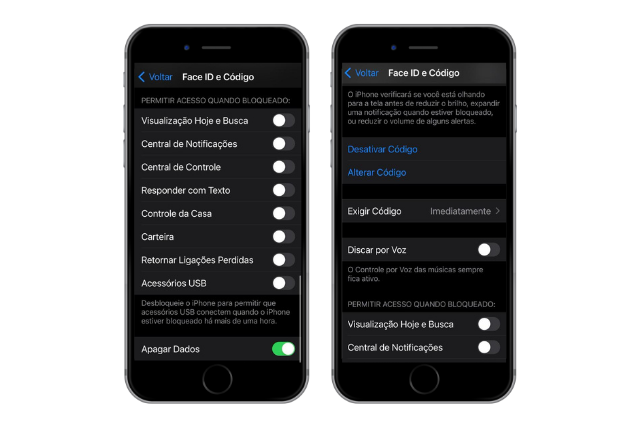

No iPhone, clique em Ajustes, Celular e PIN do SIM.

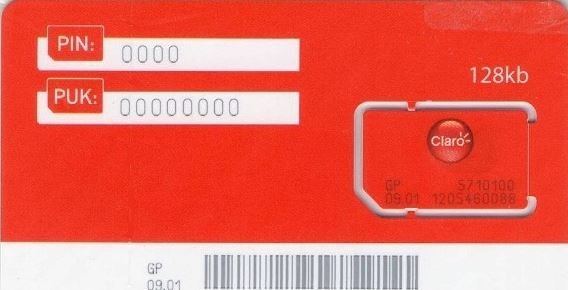

Para definir a nova senha de quatro dígitos pode ser necessário digitar a senha padrão da operadora, que já vem configurado na compra do chip. São elas: Vivo = 8486; TIM = 1010; Claro = 3636; Oi = 8888. Entretanto, caso não funcione, você pode precisar de um código chamado PUK. Ele está no cartão de plástico, que veio junto com o chip da operadora – se você perdeu ou jogou fora, terá de ir até uma loja da mesma operadora do chip para poder trocar a senha.

Um lembrete! Anote a senha de quatro dígitos criada, pois com três tentativas de acesso com erro no código, seu CHIP será bloqueado e precisará acionar sua Operadora para desbloquear.

É imprescindível proteger o chip com senha. É uma medida simples, que minimiza um risco muito crítico, pois caso não a altere, poderá ser muito fácil para o criminoso ter acesso e invadir praticamente qualquer dado de seu celular – incluindo os sistemas de proteção do iOS, do Android e dos bancos.

Dica 4 – Anote os dados sobre números de fábrica/registro de seu celular (IMEI, no. série, PIN e PUK):

Apesar da ANATEL já ter divulgado que não é mais necessário informar esse dado para a operadora quando tiver perda/furto ou roubo, bastando o número do celular, julgamos importante conhecer esses dados para que possam ser utilizados em qualquer outra necessidade, principalmente para a realização de um Boletim de Ocorrência. Os principais dados que o usuário deve ter de seu celular são o tipo/modelo do celular, número de Série, IMEI, PIN e PUK.

O procedimento para descobrir seu IMEI é: abrir o app de ligações telefônicas e digitar *#06# no teclado. O IMEI será exibido na tela. Anote e guarde o papel num lugar seguro. Também pode encontrar em ajustes>geral>sobre, no caso do iOS.

Os números como PIN e PUK do chip (vem no cartão), também devem ser guardados para uma eventual necessidade.

Dica 5 – Crie uma senha de acesso (alfanumérica) para a tela de bloqueio:

A maioria das pessoas utilizam senhas de 4 números ou desenhos para desbloquear o celular. Nem precisaria falar naquelas senhas como 0000, 1111, 1234, etc! Algumas pessoas nem isso usam, deixando sempre abertos ou na maior parte do tempo desbloqueados seus dispositivos.

É fato que no caso de um roubo, o criminoso poderá exigir o acesso ao aparelho bloqueado mediante violência. Neste caso não tem muita opção. Mas para os casos em que não ocorra isto, o fato de utilizar uma senha forte poderá ajudar e reduzir bastante o risco de acesso imediato ao celular.

Sempre utilize telefones com códigos de bloqueio! De preferência uma senha forte alfanumérica.

Outro requisito que pode melhorar a segurança desta dica 5 é configurar para que, caso haja 10 erros consecutivos desse código de desbloqueio, o celular possa ser formatado. O iPhone permite essa configuração.

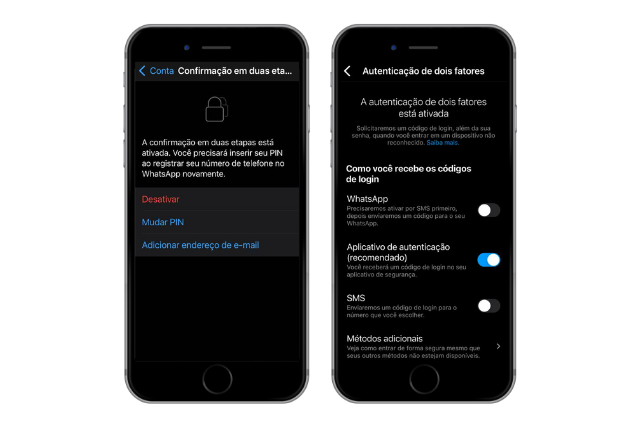

Dica 6 – Utilize Mecanismo de Autenticação Multifatorial (MFA) para acesso às aplicações:

A dica aqui é para que implemente o mecanismo de autenticação de dois fatores em todas as aplicações que o permitem fazê-lo. Principalmente suas redes sociais e nos acessos a serviços de Internet (e-mails, compras, bancos, etc.). Existem formas mais seguras de fazer autenticação segura (aplicativo X SMS por exemplo) – no entanto, não entraremos no mérito de qual é mais seguro, já que o público deste artigo é o mais abrangente possível. Daremos exemplo abaixo de várias formas, sugerimos que escolha pelo menos um.

O acesso é controlado por um procedimento que estabelece a identidade do usuário com algum grau de confiança (autenticação), e só então concede determinados privilégios (autorização) de acordo com esta identidade. Para implementar uma boa autenticação, ou uma autenticação forte, você deve usar dois ou mais dos seguintes fatores:

- o que você sabe: uma senha, respostas a perguntas pré-estabelecidas, etc.

- o que você tem: um token, um cartão, celular, etc.

- o que você é: biometria (impressão digital, face id, retina, etc.)

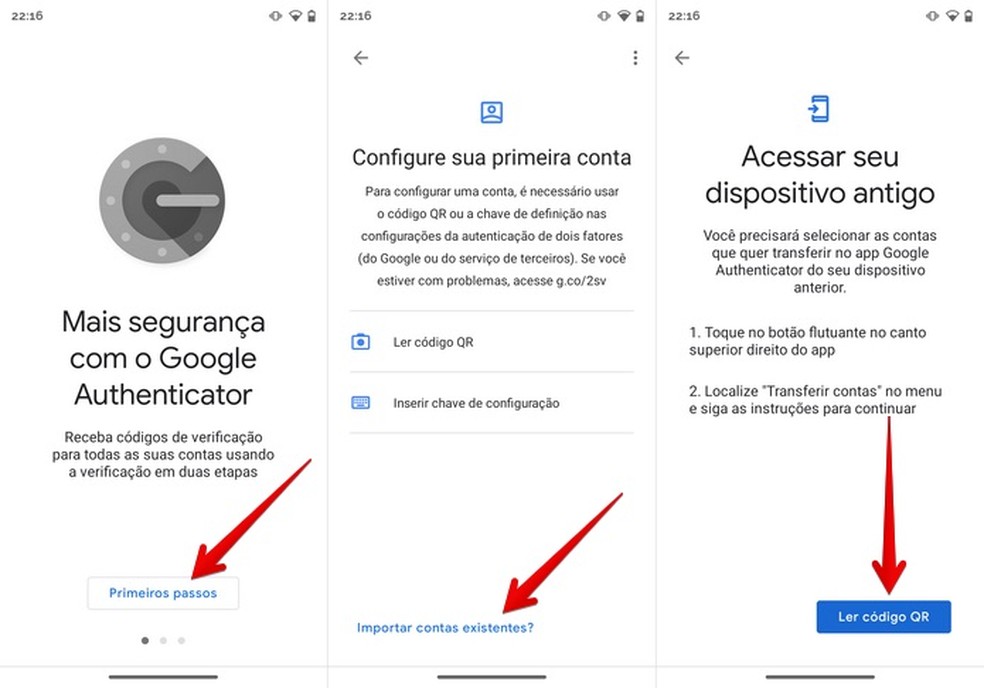

O uso de um aplicativo de autenticação é muito válido e recomendável. Há diversos apps de autenticação. Outra dica interessante é usar algum App que permita ser instalado também em um computador, para o caso de perda do celular.

Um exemplo de app de autenticação muito usado é o Google Authenticator, onde o usuário pode baixar o aplicativo e cadastrar os serviços que deseja ter esse mecanismo forte de autenticação. O App fornecerá um token para ser digitado a cada login (email, rede social, etc), garantindo uma maior segurança no controle de acesso de cada serviço a ser utilizado.

Outro exemplo é o App AUTHY, que também funciona em um PC.

Quando você se cadastra num app de autenticação, um código de recuperação do aplicativo é fornecido. Você deve anotar ou imprimir e guardá-lo para uma eventualidade.

As redes sociais como Instagram, Facebook e aplicativos de mensagens como Telegram, Signal e Whatsapp permitem a autenticação de dois fatores via PIN ou por meio de aplicativos de autenticação. Deve ser cadastrado e utilizado, caso ainda não tenha feito isso. Do contrário, você e seus contatos podem ser vítimas de golpes, caso o criminoso tenha acesso e consiga utilizar o serviço desprotegido.

Dica 7 – Uso de biometria em aplicativos do celular:

Outra recomendação é habilitar o uso de biometria como: reconhecimento facial, Touch ID, ou senha para todos os aplicativos que suportam. Exemplo: Apps de Bancos, Compras, E-mails como Outlook , Evernote, WhatsApp etc. Essa camada de proteção, com um fator de autenticação a mais, permite que, mesmo que o criminoso consiga acessar e desbloquear seu telefone, não acessará os apps que possuam esse mecanismo.

Dica 8 – Fechar as aplicações corretamente após o uso:

Após a utilização de qualquer aplicação, é recomendável que seja fechada corretamente, pois ao contrário ela poderá ficar rodando em segundo plano, às vezes, com o serviço logado por várias horas. Isso pode gerar risco do acesso fácil não autorizado a esta aplicação caso algum criminoso tenha acesso ao seu celular.

Crie o hábito de sempre que acabar de usar um App, clique em sair e verifique acessando o gerenciador de janelas se o mesmo está encerrado.

Dica 9 – Apague as informações críticas e sensíveis:

Apesar de já termos algumas dicas de segurança que diminuem o risco de acesso aos serviços do seu celular, vale a pena conferir se algumas informações críticas e sensíveis estejam disponíveis para um acesso indevido. Por exemplo: a gangue do “limpa contas” ou dos golpes do PIX após furto ou roubo de um celular, tentam encontrar dados pessoais como CPF, mensagens do banco, notas fiscais de compras online, principalmente nos e-mails, SMS e redes sociais.

Faça uma busca – um verdadeiro pente fino – em seus aplicativos (email, SMS, redes sociais, etc) e tente encontrar esses dados. Apague-os para minimizar esse risco. Se for realmente necessário mantê-los, salve em outro local com segurança devida.

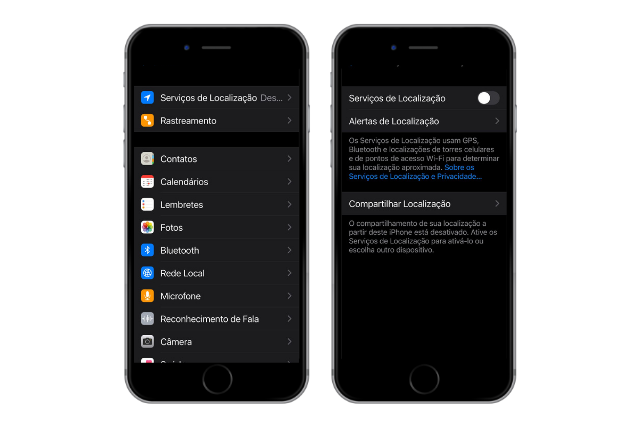

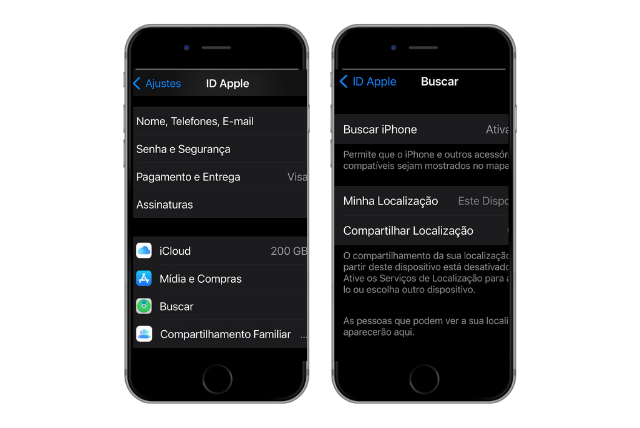

Dica 10 – Configure o acesso remoto para encontrar seu celular e poder apagá-lo (deletar os dados).

Os dispositivos móveis permitem que você configure o acesso remoto para buscar a localização em caso de perda, bem como para realizar uma ação mais radical como apagar/deletar o conteúdo remotamente.

Essa busca de localização pode ser encontrada no Android, logando em seu computador com sua conta do Google e digitar find my phone. Abrirá um com a localização aproximada do seu smartphone. Configure a proteção e limpeza para ativar o recurso de monitoramento remoto do smartphone.

No iPhone, você encontrará esta opção acessando o iCloud (icloud.com) com o seu login e senha da Apple e clicando em Buscar iPhone para conferir se está tudo certo. Pronto.

Estas configurações devem ser realizadas e verificadas se estão funcionando.

Aproveite para verificar quais aplicativos estão usando sua localização. No iOS pode encontrar em: Ajustes>Privacidade>Serviços de Localização e habilitar ou não quais apps deseja que acesse essa informação.

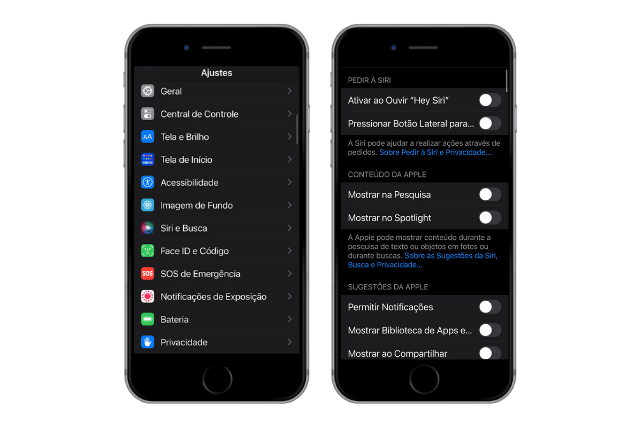

Dica 11 – Desabilitar Assistente virtual para tela de bloqueio:

Assistentes virtuais podem ser uma grande ferramenta de apoio para diversas atividades, porém existem alguns riscos no acesso a um telefone que podem ser configurados para serem evitados. É o caso quando esses assistentes estão habilitados a mostrarem mensagens quando o celular está com a tela bloqueada. Ao fazer a pergunta para o assistente virtual, pode-se obter algumas informações importantes, como os dados do dono do celular, ligações perdidas etc. Para desabilitar as notificações da SIRI, por exemplo: basta acessar e desabilitar o serviço em AJUSTES>SIRI>Permitir notificações.

Dica 12 – Desabilitar notificações na tela bloqueada:

Uma simples configuração para desabilitar as notificações, sejam quais forem, para que não apareçam nas telas bloqueadas pode ajudar na sua proteção, pois não permitirão que o criminoso tenha acesso à visualização de mensagens e demais conteúdos que possam surgir, como a de um SMS contendo algum código de acesso ou mensagens privadas.

===

Executando estas dicas você conseguirá minimizar bastante os riscos de perda das informações disponíveis em seu celular caso venha a perdê-lo ou ser vítima de furto ou roubo. Sabemos que pode dar um pouco de trabalho, mas vale a pena, uma vez que após ocorrer o incidente, você agradecerá a você mesmo por ter feito isso! Vai te poupar uma série de dores de cabeça e trabalho caso ocorra um problema desta natureza.

===

Ok! Agora vamos ver algumas medidas de tratamento de segurança da informação pós-evento!

O que fazer DEPOIS da perda/roubo/furto de um celular/dispositivo móvel

Esperamos que não tenha que passar por isso, mas caso tenha ocorrido o incidente de segurança de perda, roubo ou furto de seu celular, o prejuízo já terá ocorrido, e será menor se adotou as medidas preventivas (DICAS) sugeridas acima.

Indiferente disso, algumas medidas precisarão ser tomadas para tentar recuperar o celular e seus dados. Aqui o tempo é um fator crucial! Uma vez que os criminosos normalmente agem rápido e tentam arrancar o máximo de informações possíveis para tentar seus golpes e crimes com o uso dos dados do celular da vítima. Transferências financeiras, compras online, tentativa de extorsão com uso das suas informações, golpes contra seus contatos, roubo de identidade estão entre os principais crimes que podem ser cometidos.

As ações para recuperação de seus dados e bloqueio das tentativas de golpes devem ser imediatas! Sua prioridade deve ser a de impedir que terceiros tenham acesso a esses dados.

Vamos citar alguns passos, que devem ser seguidos observando a ordem proposta, abaixo:

Passo 1 – Buscar a localização do aparelho

Grande número de vítimas de roubo de celular tenta entrar em contato com a operadora para bloquear o aparelho logo após o incidente, mas isso impedirá a realização de medidas importantes – como a localização do celular via GPS ou a exclusão remota dos dados. Isso é ruim, porque os dados continuarão no smartphone, comprometendo sua privacidade e a segurança das suas contas.

Se sua linha de celular é pré-paga e estiver sem crédito, é recomendado comprar crédito para reestabelecer a rede de dados e garantir o recebimento dos comandos de exclusão e limpeza dos dados aparelho, bem como o da sua localização.

Acesse as ferramentas de seu smartphone para situações de perda ou roubo. Pode usar um computador e acessar as páginas de serviço de localização:Apple/iPhone ou Google/Android.

Caso seja possível, localize o aparelho. No caso de perda, você pode tentar recuperá-lo ligando para ele. Ou, caso ninguém atenda, pode tentar a execução de um comando remoto para que o celular emita um som de alerta. Há relatos em que o celular foi encontrado por pessoas após esse toque sonoro, como o caso de motoristas de táxi e aplicativos, que encontram celulares debaixo dos bancos dos passageiros e o devolvem.

No caso de roubo, o cenário fica mais complicado. Você deve agir o mais rápido possível para priorizar a proteção dos seus dados. Nesse caso, tanto o rastreamento quanto o toque sonoro não devem ser acionados, pois podem chamar a atenção do criminoso. Provavelmente o criminoso irá desligar o aparelho ou tentar acesso para subtrair o máximo de dados. Você pode seguir para o passo número 2.

Passo 2 – Enviar um comando remoto de limpeza dos dados do dispositivo

Caso tenha certeza de que não irá recuperar o telefone, o melhor a fazer é enviar um comando remoto para apagar os dados do smartphone. Acesse sua conta como citado no “Passo 1” e execute o seguinte: No iPhone o comando chama-se APAGAR DISPOSITIVO; já no Android, LIMPAR DISPOSITIVO. A partir desse momento, os dados do celular serão apagados e se tornarão inacessíveis para qualquer pessoa que tenha a posse dele.

Passo 3 – Comunicar à Operadora

Se você perder seu celular ou ele for roubado, você deve comunicar o fato à prestadora e solicitar o bloqueio do serviço. De acordo com a ANATEL, só é preciso informar o número do celular. Não há mais necessidade de fornecer o IMEI. Além disso, quem perdeu o celular e, depois de bloqueá-lo, reencontrou o aparelho, pode fazer o desbloqueio ligando novamente para a prestadora.

Fundamentação Legal: Art. 4º, VII, “a” da Resolução nº 632/2014 da Anatel.

Passo 4 – Registar a Ocorrência em uma Delegacia

No caso de roubo e furto será necessário ir até uma delegacia e registrar ocorrência. Você também pode fazer isso pela Internet, se a polícia da sua região permitir o registro de ocorrência online em caso de furtos. O bloqueio também pode ser feito diretamente pela polícia no momento do Registro da Ocorrência. As Polícias Civis de quase todos os estados, além do Departamento de Polícia Federal, já têm acesso ao sistema que permite o bloqueio de telefone.

Para o Boletim de Ocorrência podem ser fornecidos à Polícia os dados referentes ao seu telefone (ver DICA 4), além das circunstâncias do crime (o quê, quando, onde, como, etc).

No caso de perda, você também pode registar a ocorrência, mas como não houve crime, você pode deixar registrado o evento para uma futura preservação de danos, uma vez que existiam dados pessoais no celular e que podem ser encontrados e utilizados sem autorização.

Passo 5 – Solicite o bloqueio do IMEI do celular

Para o bloqueio do IMEI a operadora solicitará o número do Registro de Ocorrência e o número do IMEI. O aparelho ficará impedido de se comunicar com qualquer rede móvel, restringindo as ações do criminoso. Caso a polícia não tenha realizado o bloqueio a tempo, a operadora o fará.

Passo 6 – Troque TODAS AS SENHAS empregadas no uso do celular e aplicativos

Por ser um usuário precavido, você seguiu fielmente as DICAS preventivas citadas no início do artigo. A DICA 1 será crucial para seguir esse Passo com segurança, uma vez que já tenha anotado todos os aplicativos, os quais exigem senha de acesso ou aqueles que você considera sensíveis e críticos.

Atenção principalmente aos que tratam com dados financeiros. Dê prioridade para trocar as senhas e realizar o log-off de todas as sessões em funcionamento. Apps de bancos, corretoras, serviços de pagamento, compras online (Amazon, Mercado Livre, Americanas, Ebay, AliExpress, Ponto, Casas Bahia, IFood, Jogos, Uber, Booking, Programas de milhas, etc) ou seja, qualquer aplicativo que contenha seus dados bancários como cartões de crédito ou débito, conta corrente, etc. Faça uma verdadeira caça e modifique todas as senhas imediatamente.

Lembre-se de ligar para seu banco ou operadora do cartão de crédito/débito para alertar que houve perda/furto ou roubo e pedir o cancelamento. Eles bloquearão qualquer tentativa de compra indevida que surgir.

Outro ponto importante a fazer nesse passo é a troca de senhas das suas redes sociais e serviços em geral. WhatsApp, Instagram, Facebook, Telegram, Signal, Twitter, Pintrest, e-mails, aplicativos de auxílio em ferramentas de escritórios, etc. Troque o mais rápido possível, dentro da prioridade de risco que você determinar – dos mais críticos para os menos críticos.

Lembra das DICAS 3, 5 e 6? Aquelas que tratam sobre: Senha no CHIP, Senha forte alfanumérica para bloqueio do celular e Autenticação Multifatorial (exceto SMS)? Se realizou bem as configurações, elas serão fundamentais para dificultar as ações dos criminosos! Se ainda não realizou os procedimentos de segurança, faça ainda hoje, após a leitura deste artigo, ou agende para a primeira oportunidade!

Passo 7 – Avise seus contatos e redobre a atenção a possíveis golpes

É muito provável que você ou seus contatos recebam alguma comunicação oriunda dos criminosos tentando um possível golpe. Esteja atento e alerte seus contatos sobre a perda do celular e para que redobrem a atenção. Peça para que lhe avisem caso recebam tentativa de golpes em seu nome.

O mais comum é o uso das redes sociais e Apps de mensagens instantâneas para pedir algum dinheiro se fazendo passar por você.

Também é comum o criminoso entrar em sua rede social e modificar as configurações de e-mail e senha, para que você não consiga acessar mais. Se ele conseguir fazer isso, será mais difícil para tentar recuperar sua conta. Siga as orientações da empresa criadora do App para verificar como resolver o problema.

Passo 8 – Acompanhamento do uso de seu CPF em instituições financeiras

Este passo será fundamental para manter seu nome limpo e livre de possíveis problemas com seu CPF.

Para acompanhar seu CPF é recomendável que tenha cadastro no serviço REGISTRATO do Banco Central do Brasil. É um serviço que contêm informações sobre sua pessoa física, seja de suas dívidas com bancos e órgãos públicos, cheques devolvidos, contas, chaves PIX e operações de câmbio. O sistema é gratuito e pode ser acessado via conta GOV.BR ou pelo próprio Sistema do BACEN.

Ele emite relatórios como:

• Indicação das suas chaves PIX cadastradas em bancos e instituições de pagamento;

• Informações sobre empréstimos e financiamentos em seu nome;

• Lista dos bancos e financeiras onde você possui conta ou outro tipo de relacionamento, como investimentos;

• Certidão de inexistência de contas em bancos; e

• Dados sobre operações de câmbio e transferências internacionais que você realizou.

Os relatórios são sigilosos e só podem ser consultados por você ou por alguém autorizado por você. Para cadastro e maiores informações sobre o REGISTRATO clique aqui.

Caso note algum problema de uso indevido de seu CPF notifique o Banco ou Operadora imediatamente, além de abrir um Boletim de Ocorrência.

===

Devido à onda de roubos de celulares por quadrilhas especializadas em “limpar as contas bancárias” das vítimas, recomendamos também que assista o vídeo produzido pelo PROCON-SP sobre roubo de celulares e-fraudes bancárias.

Vale a pena acessar o conteúdo de um artigo redigido pela Polícia Civil de Santa Catarina sobre diversos golpes virtuais e saber como se proteger. Dentre eles estão: perfil falso no WhatsApp, falso empréstimo, clonagem de contas de redes sociais, sextorsão/nudes, compra e venda online, dentre outros.

Existem outras medidas que não foram citadas, mas com as DICAS preventivas de segurança você poderá configurar e ter um controle efetivo de seus dados e celular, e poderá minimizar os dados da perda/roubo ou furto. E caso ocorra, busque seguir os Passos para tentar recuperar o celular e seus dados com maior rapidez e segurança.

Fontes: www.gov.br / www.procon.sp.gov.br www.pc.sc.gov.br www.mentebinaria.com.br / superabril.com.br / economia.uol.com.br/ www.bcb.gov.br